Алгоритм безпеки, співавтором якого є NXP Semiconductors, був обраний Національним інститутом стандартів і технологій Міністерства торгівлі США (NIST) як частина глобального стандарту постквантової криптографії (PQC) для захисту від атак квантових комп'ютери. Криптографічний алгоритм на основі решітки CRYSTALS-Kyber, представлений компанією NXP у співпраці з IBM, Arm та академічними партнерами, був обраний як постквантовий стандарт відкритого ключа.

Алгоритм CRYSTALs-Kyber є одним із з перших чотирьох алгоритмів шифрування, вибраних NIST після шестирічної роботи з розробки методів шифрування для захисту від загроз з боку квантових комп’ютерів. Інші три алгоритми: CRYSTALS Dilithium, FALCON і SPHINCS+. Ці алгоритми базуються на структурованих решітках і хеш-функціях.

NIST розглядає чотири додаткові алгоритми, включно з класичним McEliece, співавтором якого є NXP, який переходить до четвертого й останнього раунду для подальшого аналізу.

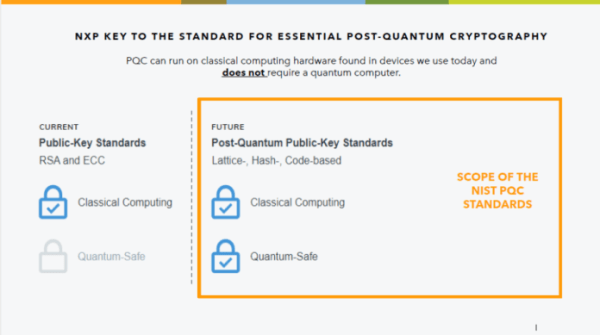

Сфера застосування NIST стандарти PQC. Натисніть, щоб збільшити зображення. (Джерело: NXP Semiconductors)

NIST отримав 69 заявок із усього світу на новий стандарт безпеки, пройшовши кілька раундів фіналістів. Ці алгоритми шифрування виконують дві основні функції: загальне шифрування для захисту інформації, якою обмінюються загальнодоступні мережі, і цифрові підписи для ідентифікації.

Нові алгоритми PQC використовуватимуться для розробки нового стандарту шифрування з відкритим ключем, який може використовувати як у традиційних, так і в квантових комп’ютерах, дозволяючи компаніям переходити на нові, безпечні системи, випереджаючи квантову загрозу. Очікується, що проект стандартів буде випущений у 2024 році.

Новий стандарт обміну ключами приєднається до сьогоднішніх стандартів, включаючи NIST SP 800-56A Rev. 3, який визначає обмін ключами Діффі-Хеллмана або варіант обміну ключами за еліптичною кривою під час перехідної фази. Галузь очікує, що в якийсь момент два поточні методи перестануть бути безпечними, і всі галузеві продукти доведеться перейти на новий постквантовий безпечний стандарт обміну ключами.

Чому новий стандарт потрібно

Експерти з кібербезпеки вважають, що великомасштабні квантові комп’ютери, коли вони будуть реалізовані, зможуть зламати сучасні системи шифрування з відкритим ключем «за частку часу», роблячи дані, цифрові підписи та пристрої вразливими, повідомляє NXP.

(Джерело: NXP Semiconductors)

Квантові комп’ютери забезпечують у багато разів швидші обчислення та «відкривають цілу нову сферу обчислень», яка має застосування в багатьох сферах, включаючи охорону здоров’я, матеріали, стійкий розвиток, фінансову торгівлю та великі дані, а також інші складні проблеми та симуляції, сказав Йоппе Бос, старший головний криптограф NXP.

«Існують не тільки можливості, але й певні ризики, пов’язані зі зростанням потужності квантових обчислень», — сказав він.

Якби існував великомасштабний квантовий комп’ютер із достатньою кількістю кубітів, яких на даний момент немає, можна було б миттєво зламати всі використовувані зараз криптографії з відкритим ключем — RSA та криптографію на еліптичній кривій (ECC), — сказав Бос. Він додав, що це має всілякі наслідки для даних, які зберігаються сьогодні, оскільки в майбутньому вони можуть бути розшифровані заднім числом.

Деякі наведені приклади, коли дані можуть бути скомпрометовані, включають оновлення по повітрю в транспортних засобах із забезпеченням безпеки. наслідки, фінансові транзакції, журнали аудиту та транзакції з блокчейном і криптовалютою. «Усі ці програми, які значною мірою базуються на криптографії з відкритим ключем, як ми її знаємо сьогодні, стануть небезпечними», — додав він.

Ця проблема була розпізнана на ранній стадії, і було вирішено шукати новий стандарт відкритого ключа, який захищений не лише від атак з класичних комп’ютерів, але й від атак із використанням квантових комп’ютерів, що призводить до постквантової криптографії, – сказав Бос. .

Він чітко пояснює, що для постквантової криптографії не потрібен квантовий комп’ютер для запуску алгоритмів. Вони можуть працювати на традиційних апаратних платформах і ЦП. Цей термін стосується безпеки в постквантову еру, також відому як квантово-безпечна.

З оголошенням NIST компанії почнуть готувати плани своїх продуктів для нових майбутніх стандартів, сказав Бос. NXP працює на дуже специфічному ринку, орієнтуючись на впровадження високої надійності, і «нам потрібно знайти всі ці контрзаходи для цих нових типів алгоритмів, що є нетривіальним…», щоб гарантувати, що всі продукти — програмне та апаратне — безпечні. проти розширених атак.

«І ми маємо гарантувати, що майбутні продукти, а також, що важливіше, продукти, представлені зараз, зможуть безперешкодно оновлюватися до постквантової криптографії за допомогою цього нового стандарту відкритого ключа в майбутньому», — сказав він.

Він посилається на нього. до цього як «криптографічної гнучкості», де існує визначений спосіб плавного перетворення або оновлення вашої криптобібліотеки, щоб дані були захищені в пост-квантовому світі.

«Нам потрібно переконатися, що ці нові алгоритми безпечно реалізовані та можуть працювати на наших існуючих і нових платформах, тож зараз ми цим дуже зайняті», – сказав Бос.

«Велика перевага полягає в тому, що він захищений від квантових комп’ютерів, але він має значні недоліки порівняно з алгоритмами, які працюють зараз», — сказав він.

Ключі набагато більші та зазвичай повільніші, вимагаючи більше пам’яті для запускати, додав він.

То як же підготувати клієнтів OEM до нового стандарту? Головним чином це стосується встановлення вимог, сказав Бос, і допомоги в оцінці впливу.

Незважаючи на те, що нові алгоритми можуть працювати на сучасних комп’ютерах, на деяких платформах це може бути неможливо. Особливо для платформ з обмеженими ресурсами, таких як смарт-карти, він просто не підійде, сказав Бос, додавши, що вони не можуть відповідати вимогам до продуктивності для запуску набагато більших і повільніших алгоритмів.

Це одна з причин, чому NXP Минулого року почали розробляти нові апаратні конструкції, щоб гарантувати, що компанія зможе прискорити постквантовий шифр для майбутніх продуктів.

Але це величезний виклик для всіх галузей, від мобільного до промислового Інтернету речей, сказав Бос. Кожен сегмент, який використовує певну форму безпеки, потребуватиме оновлення до цього нового стандарту в найближчі десятиліття.

Спочатку багато урядів розгортають дорожні карти з періодом міграції, який вимагає відповідності як постквантовому криптографії та поточних криптостандартів, щоб «бути в безпеці», — сказав Бос. «Коли буде достатньо довіри до цього нового постквантового криптографічного стандарту, ми повністю відмовимося від RSA та ECC».

Дізнайтеся більше про NXP Semiconductors

Источник: electronicproducts.com